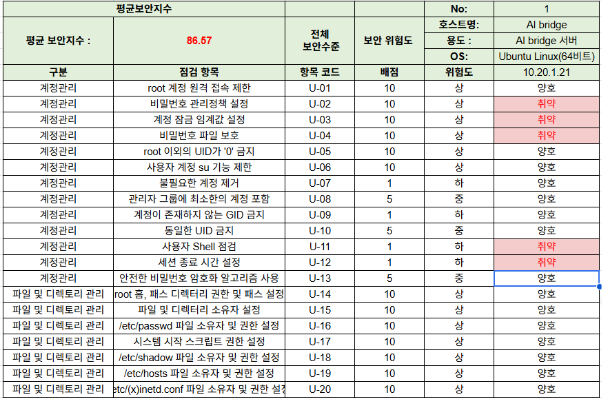

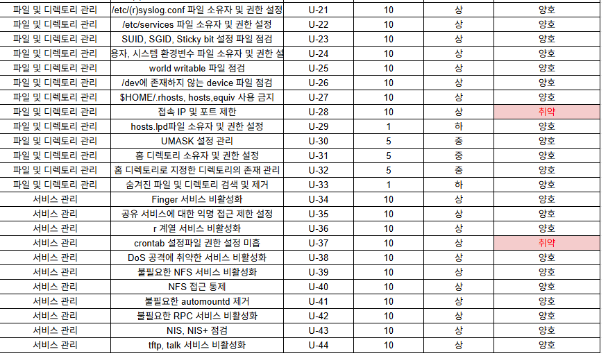

| 시스템 보안진단 보고서(Linux) |

보고서 작성일 : 2026-02-11

점검 결과 요약

세부 정보 결과

- 서버 정보

| 구분 | 내용 |

| 호스트명 | AI-bridge |

| 용도 | API 연동 |

| IP | 비공개 |

| 진단대상 | 리눅스 서버 |

| 점검자 | 비공개 |

| 진단일시 | 2026-02-11 |

- 취약점 발견 현황

| 진단항목수 | 67 | 취약항목수 | 10 |

| 분류 | 점수 | 위험도 | 개수 |

| 계정 관리 | 74.4 | 상 | 6 |

| 파일 및 디렉토리 관리 | 91.7 | 중 | 2 |

| 서비스 관리 | 94.4 | 하 | 2 |

| 패치 관리 | 0 | 합산 | 10 |

| 로그 관리 | 33.3 |

총 점수 : 84

- 취약점 목록

| 분류 | 코드 | 위험도 배점 |

위험도 | 항목 |

| 계정 관리 | U-02 |

10 | 상 | 비밀번호 관리정책 설정 |

| 계정 관리 | U-03 |

10 | 상 | 계정 잠금 임계값 설정 |

| 계정 관리 | U-04 | 10 | 상 | 비밀번호 파일 보호 |

| 계정 관리 | U-11 | 1 | 하 | 사용자 shell 점검 |

| 계정 관리 | U-12 | 1 | 하 | 세션 종료 시간 설정 |

| 파일 및 디렉토리 관리 | U-28 | 10 | 상 | 접속 IP 및 포트 제한 |

| 서비스 관리 | U-37 | 10 | 상 | crontab 설정파일 권한 설정 미흡 |

| 패치 관리 | U-64 | 10 | 상 | 주기적 보안 패치 및 벤더 권고사항 적용 |

| 로그 관리 | U-65 | 5 | 중 | NTP 및 시작 동기화 설정 |

| 로그 관리 | U-67 | 5 | 중 | 로그 디렉터리 소유자 및 권한 설정 |

세부 진단 내용

| 코드 | U-01 | 위험도 | 상 | 분류 | 계정 관리 |

| 항목 | root 계정 원격 접속 제한 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : 원격 서비스를 사용하지 않거나, 사용 시 root 직접 접속을 차단한 경우 ◆ 취약 : root 직접 접속을 허용하고 원격 서비스를 사용하는 경우 |

||||

| 현황 | PermitRootLogin=no 존재 | ||||

| 조치 방법 | 현 상태 유지 | ||||

| 코드 | U-02 | 위험도 | 상 | 분류 | 계정 관리 |

| 항목 | 비밀번호 관리정책 설정 | ||||

| 진단 결과 | 취약 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : 1. 최소 길이: 8자 이상설정 2. 최대 유효기간: 90일(13주) 이하설정 ◆ 취약 : 비밀번호 최소 길이가 설정되지 않았거나(8자 미만), 최대 유효기간이 설정되지 않은(99999 등) 경우 |

||||

| 현황 | 1. PASS_MAX_DAYS 99999 : 사실상 만료기간 설정 X 2. PASS_MIN_LEN : 최소 길이 제한이 없음 |

||||

| 조치 방법 | 1. 파일 수정 모드 진입 vi /etc/login.defs 2. PASS_MAX_DAYS를 90으로 변경 3. PASS_MIN_LEN을 8로 변경 (주석 #이 있다면 제거) |

||||

| 코드 | U-03 | 위험도 | 상 | 분류 | 계정 관리 |

| 항목 | 계정 잠금 임계값 설정 | ||||

| 진단 결과 | 취약 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : 계정 잠금 임계값이 5 이하의 값으로 설정되어 있는 경우 ◆ 취약 : 계정 잠금 임계값이 설정되어 있지 않거나, 5 이하의 값으로 설정되지 않은 경우 |

||||

| 현황 | 설정 파일(common-auth)에는 로그인 실패 시 계정을 잠그는 설정인 pam_tally2.so또는 pam_faillock.so관련 설정이 없음 | ||||

| 조치 방법 | <5회 실패 시 120초(2분) 동안 잠금되도록 설정> 1. 파일 수정 모드 진입 nano /etc/pam.d/common-auth 2. 파일 중간에 있는 auth [success=1 default=ignore] pam_unix.so nullok바로 윗줄에 3번 내용을 추가 3. auth required pam_tally2.so deny=5 unlock_time=120 |

||||

| 코드 | U-04 | 위험도 | 상 | 분류 | 계정 관리 |

| 항목 | 비밀번호 파일 보호 | ||||

| 진단 결과 | 취약 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : /etc/shadow파일의 소유자가 root이고, 권한이 400(또는 000)인 경우 ◆ 취약 : /etc/shadow파일의 권한에 그룹(Group)이나 타인(Other)에게 읽기(r) 권한이 부여된 경우 |

||||

| 현황 | 현재 상태: -rw-r-----(권한 수치로 640) - 소유자(root): 읽기/쓰기 가능 (ok) - 그룹(shadow): 읽기(r) 가능(취약) shadow그룹에 속한 다른 계정이나 프로세스가 시스템 전체 사용자의 암호화된 비밀번호 해시값 탈취할 수 있는 위험 존재 |

||||

| 조치 방법 | <관리자(root) 외에는 아무도 읽지 못하도록 권한을 강화> 1. 권한 변경 명령어 입력 chmod 400 /etc/shadow 2. ls -l /etc/shadow |

||||

| 코드 | U-05 | 위험도 | 상 | 분류 | 계정 관리 |

| 항목 | root 이외에 UID ‘0’ 금지 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : root 계정과 동일한 UID를 갖는 계정이 존재하지 않는 경우 ◆ 취약 : root 계정과 동일한 UID를 갖는 계정이 존재하는 경우 |

||||

| 현황 | UID=0 계정: root만 존재 | ||||

| 조치 방법 | 현 상태 유지 | ||||

| 코드 | U-06 | 위험도 | 상 | 분류 | 계정 관리 |

| 항목 | 사용자 계정 su 기능 제한 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : su 명령어를 특정 그룹에 속한 사용자만 사용하도록 제한되어 있는 경우 ◆ 취약 : su 명령어를 모든 사용자가 사용하도록 설정되어 있는 경우 |

||||

| 현황 | pam_wheel.so 적용 확인 | ||||

| 조치 방법 | wheel/sudo 그룹 정책과 함께 운영 권장 | ||||

| 코드 | U-07 | 위험도 | 하 | 분류 | 계정 관리 |

| 항목 | 불필요한 계정 제거 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : 불필요한 계정이 존재하지 않는 경우 ◆ 취약 : 불필요한 계정이 존재하는 경우 |

||||

| 현황 | admin / ops 계정 분리로 개발자와 관리자 계정을 분리하여 관리 | ||||

| 조치 방법 | 조직 기준으로 미사용/퇴사/테스트 계정 잠금 또는 삭제 | ||||

| 코드 | U-08 | 위험도 | 중 | 분류 | 계정 관리 |

| 항목 | 관리자 그룹에 최소한의 계정 포함 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : 관리자 그룹에 불필요한 계정이 등록되어 있지 않은 경우 ◆ 취약 : 관리자 그룹에 불필요한 계정이 등록되어 있는 경우 |

||||

| 현황 | sudo:x:27:secu,admin,ops -> 3개의 최소한의 계정에 권한 부여 | ||||

| 조치 방법 | 관리자 권한 부여 계정 최소화(need-to-use 원칙) | ||||

| 코드 | U-09 | 위험도 | 하 | 분류 | 계정 관리 |

| 항목 | 계정이 존재하지 않는 GID 금지 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : 존재하지 않는 계정에 GID 설정을 금지한 경우 ◆ 취약 : 존재하지 않은 계정에 GID 설정이 되어있는 경우 |

||||

| 현황 | 모든 계정의 GID가 /etc/group에 존재 |

||||

| 조치 방법 | 현 상태 유지 | ||||

| 코드 | U-10 | 위험도 | 중 | 분류 | 계정 관리 |

| 항목 | 동일한 UID 금지 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : 동일한 UID로 설정된 사용자 계정이 존재하지 않는 경우 ◆ 취약 : 동일한 UID로 설정된 사용자 계정이 존재하는 경우 |

||||

| 현황 | 중복 UID 없음 | ||||

| 조치 방법 | 현 상태 유지 | ||||

| 코드 | U-11 | 위험도 | 하 | 분류 | 계정 관리 |

| 항목 | 사용자 Shell 점검 | ||||

| 진단 결과 | 취약 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : 로그인이 필요하지 않은 계정에 /bin/false(nologin) 쉘이 부여되어 있는 경우 ◆ 취약 : 로그인이 필요하지 않은 계정에 /bin/false(nologin) 쉘이 부여되지 않은 경우 |

||||

| 현황 | 시스템 계정 sync가 권고 사항인 /usr/sbin/nologin 대신 /bin/sync를 사용 중임. 또한, 서비스 계정인 splunkfwd가 일반 사용자용 쉘인 /bin/bash를 할당받고 있어, 해당 서비스 권한을 이용한 외부 로그인이 가능할 위험이 있음 | ||||

| 조치 방법 | <로그인이 필요 없는 서비스 계정인 splunkfwd의 쉘을 제한> 1. 계정 쉘 변경 명령어 입력 usermod -s /usr/sbin/nologin splunkfwd 2. grep "splunkfwd"/etc/passwd 3. 2번 명령어를 입력했을 때 splunkfwd끝부분이 /usr/sbin/nologin으로 바뀌었는지 확인 |

||||

| 코드 | U-12 | 위험도 | 하 | 분류 | 계정 관리 |

| 항목 | 세션 종료 시간 설정 | ||||

| 진단 결과 | 취약 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : Session Timeout이 600초(10분) 이하로 설정되어 있는 경우 ◆ 취약 : Session Timeout이 600초(10분) 이하로 설정되지 않은 경우 |

||||

| 현황 | 환경 변수 TMOUT이 설정되어 있지 않음 => 물리적인 접근이 가능한 인원이나 네트워크 상의 다른 공격자가 해당 터미널을 그대로 탈취하여 관리자 권한을 행사할 수 있음 |

||||

| 조치 방법 | <모든 사용자에게 적용되도록 공통 프로필 설정 파일(/etc/profile)에 설정을 추가> 1. 파일 수정 모드 진입 nano /etc/profile 2. 파일 가장 하단에 exportTMOUT=600 추가 3. 즉시 적용을 위해 다음 명령어 입력 source/etc/profile |

||||

| 코드 | U-13 | 위험도 | 중 | 분류 | 계정 관리 |

| 항목 | 안전한 비밀번호 암호화 알고리즘 사용 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : 패스워드 암호화 알고리즘이 SHA-512 이상으로 설정된 경우 ◆ 취약 :패스워드 암호화 알고리즘이 MD5, DES 등 취약한 알고리즘인 경우 |

||||

| 현황 | /etc/login.defs파일 확인 결과, ENCRYPT_METHOD가 SHA512로 설정되어 있음을 확인 |

||||

| 조치 방법 | 현 상태 유지 |

||||

| 코드 | U-14 | 위험도 | 상 | 분류 | 파일 및 디렉토리 관리 |

| 항목 | root 홈, 패스 디렉터리 권한 및 패스 설정 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : PATH 환경변수에 “.” 이 맨 앞이나 중간에 포함되지 않은 경우 ◆ 취약 : PATH 환경변수에 “.” 이 맨 앞이나 중간에 포함되어 있는 경우 |

||||

| 현황 | /root 권한: root:root 0o700 로 설정되어 있음 | ||||

| 조치 방법 | 현 상태 유지 | ||||

| 코드 | U-15 | 위험도 | 상 | 분류 | 파일 및 디렉토리 관리 |

| 항목 | 파일 및 디렉터리 소유자 설정 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : 소유자가 존재하지 않은 파일 및 디렉터리가 존재하지 않는 경우 ◆ 취약 : 소유자가 존재하지 않은 파일 및 디렉터리가 존재하는 경우 |

||||

| 현황 | 파일이나 디렉토리가 존재하지 않음 | ||||

| 조치 방법 | 스크립트 --full 실행 시 전체 탐지 결과 확인 권장 | ||||

| 코드 | U-16 | 위험도 | 상 | 분류 | 파일 및 디렉토리 관리 |

| 항목 | /etc/passwd 파일 소유자 및 권한 설정 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : /etc/passwd 파일의 소유자가 root이고, 권한이 644 이하인 경우 ◆ 취약 : /etc/passwd 파일의 소유자가 root가 아니거나, 권한이 644 이하가 아닌 경우 |

||||

| 현황 | /etc/passwd => root:root 0o644 로 설정되어 있음 | ||||

| 조치 방법 | 현 상태 유지 | ||||

| 코드 | U-17 | 위험도 | 상 | 분류 | 파일 및 디렉토리 관리 |

| 항목 | 시스템 시작 스크립트 권한 설정 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : 원격 서비스를 사용하지 않거나, 사용 시 root 직접 접속을 차단한 경우 ◆ 취약 : root 직접 접속을 허용하고 원격 서비스를 사용하는 경우 |

||||

| 현황 | ls -ld /etc/init.d/* /etc/rc*.d/* | grep '^-..w' 명령어 결과 아무것도 나오지 않음 | ||||

| 조치 방법 | 현 상태 유지 | ||||

| 코드 | U-18 | 위험도 | 상 | 분류 | 파일 및 디렉토리 관리 |

| 항목 | /etc/shadow 파일 소유자 및 권한 설정 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : /etc/shadow 파일의 소유자가 root이고, 권한이 400인 경우 ◆ 취약 : /etc/shadow 파일의 소유자가 root가 아니거나, 권한이 400이 아닌 경우 |

||||

| 현황 | /etc/shadow => root:shadow 0o640 로 설정되어 있음 | ||||

| 조치 방법 | 현 상태 유지 | ||||

| 코드 | U-19 | 위험도 | 상 | 분류 | 파일 및 디렉토리 관리 |

| 항목 | /etc/hosts 파일 소유자 및 권한 설정 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : /etc/hosts 파일의 소유자가 root이고, 권한이 644인 경우 ◆ 취약 : /etc/hosts 파일의 소유자가 root가 아니거나, 권한이 644이 아닌 경우 |

||||

| 현황 | /etc/hosts => root:root 0o644 로 설정되어 있음 |

||||

| 조치 방법 | 현 상태 유지 | ||||

| 코드 | U-20 | 위험도 | 상 | 분류 | 파일 및 디렉토리 관리 |

| 항목 | /etc/(x)inetd.conf 파일 소유자 및 권한 설정 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : /etc/inetd.conf 파일의 소유자가 root이고, 권한이 600인 경우 ◆ 취약 : /etc/inetd.conf 파일의 소유자가 root가 아니거나, 권한이 600이 아닌 경우 |

||||

| 현황 | inetd/xinetd 설정 파일 미사용(없음) | ||||

| 조치 방법 | 현 상태 유지 | ||||

| 코드 | U-21 | 위험도 | 상 | 분류 | 파일 및 디렉토리 관리 |

| 항목 | /etc/(r)syslog.conf 파일 소유자 및 권한 설정 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : /etc/(r)syslog.conf 파일의 소유자가 root이고, 권한이 644인 경우 ◆ 취약 : /etc/(r)syslog.conf 파일의 소유자가 root가 아니거나, 권한이 644가 아닌 경우 |

||||

| 현황 | rsyslog/syslog 설정 파일 권한 적절 | ||||

| 조치 방법 | 현 상태 유지 | ||||

| 코드 | U-22 | 위험도 | 상 | 분류 | 파일 및 디렉토리 관리 |

| 항목 | /etc/services 파일 소유자 및 권한 설정 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : /etc/services 파일의 소유자가 root이고, 권한이 644인 경우 ◆ 취약 : /etc/services 파일의 소유자가 root가 아니거나, 권한이 644가 아닌 경우 |

||||

| 현황 | /etc/services => root:root 0o644 | ||||

| 조치 방법 | 현 상태 유지 | ||||

| 코드 | U-23 | 위험도 | 상 | 분류 | 파일 및 디렉토리 관리 |

| 항목 | SUID, SGID, Sticky bit 설정 파일 점검 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : 주요 파일의 권한에 SUID와 SGID에 대한 설정이 부여되어 있지 않은 경우 ◆ 취약 : 주요 파일의 권한에 SUID와 SGID에 대한 설정이 부여되어 있는 경우 |

||||

| 현황 | find / -user root -type f \( -perm -4000 -o -perm -2000 \) -xdev -exec ls -al {} \; 2>/dev/null 위의 명령어로 확인 결과 시스템 운영상 필요한 파일만 존재 |

||||

| 조치 방법 | 불필요 SUID/SGID 제거(권한 4755/2755 최소화), /tmp sticky(1777) 적용 | ||||

| 코드 | U-24 | 위험도 | 상 | 분류 | 파일 및 디렉토리 관리 |

| 항목 | 사용자, 시스템 환경변수 파일 소유자 및 권한 설정 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : 홈 디렉터리 환경변수 파일 소유자가 root 또는, 해당 계정으로 지정되어 있고, 홈 디렉터리 환경변수 파일에 root와 소유자만 쓰기 권한이 부여된 경우 ◆ 취약 : 홈 디렉터리 환경변수 파일 소유자가 root 또는, 해당 계정으로 지정되지 않고, 홈 디렉터리 환경변수 파일에 root와 소유자 외에 쓰기 권한이 부여된 경우 |

||||

| 현황 | 주요 환경 파일 권한 적절(존재하는 범위 내) | ||||

| 조치 방법 | 현 상태 유지 | ||||

| 코드 | U-25 | 위험도 | 상 | 분류 | 파일 및 디렉토리 관리 |

| 항목 | world writable 파일 점검 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : world writable 파일이 존재하지 않거나, 존재 시 설정 이유를 확인하고 있는 경우 ◆ 취약 : world writable 파일이 존재하나 해당 설정 이유를 확인하고 있지 않는 경우 |

||||

| 현황 | 범위(/etc /var /home) 내 world-writable 파일 미검출 | ||||

| 조치 방법 | 현 상태 유지(전체 점검은 --full 권장) | ||||

| 코드 | U-26 | 위험도 | 상 | 분류 | 파일 및 디렉토리 관리 |

| 항목 | /dev에 존재하지 않는 device 파일 점검 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : dev에 대한 파일 점검 후 존재하지 않은 device 파일을 제거한 경우 ◆ 취약 : dev에 대한 파일 미점검, 또는, 존재하지 않은 device 파일을 방치한 경우 |

||||

| 현황 | /dev 내 정규파일 미검출 | ||||

| 조치 방법 | 현 상태 유지 | ||||

| 코드 | U-27 | 위험도 | 상 | 분류 | 파일 및 디렉토리 관리 |

| 항목 | $HOME/.rhosts, hosts,equiv 사용 금지 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : login, shell, exec 서비스를 사용하지 않거나, 사용 시 아래와 같은 설정이 적용된 경우 1. /etc/hosts.equiv 및 $HOME/.rhosts 파일 소유자가 root 또는, 해당 계정인 경우 2. /etc/hosts.equiv 및 $HOME/.rhosts 파일 권한이 600 이하인 경우 3. /etc/hosts.equiv 및 $HOME/.rhosts 파일 설정에 ‘+’ 설정이 없는 경우 ◆ 취약 : login, shell, exec 서비스를 사용하고, 위와 같은 설정이 적용되지 않은 경우 |

||||

| 현황 | 해당 파일 미검출 | ||||

| 조치 방법 | 현 상태 유지 | ||||

| 코드 | U-28 | 위험도 | 상 | 분류 | 파일 및 디렉토리 관리 |

| 항목 | 접속 IP 및 포트 제한 | ||||

| 진단 결과 | 취약 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : /etc/hosts.deny 파일에 ALL Deny 설정 후 /etc/hosts.allow 파일에 접근을 허용할 특정 호스트를 등록한 경우 ◆ 취약 : 위와 같이 설정되지 않은 경우 |

||||

| 현황 | - hosts.allow : 허용 목록 비어 있음. - hosts.deny : 차단 목록 비어 있음 (기본 주석만 존재) - 접근 제어 정책이 없어 모든 네트워크 대역에서 시스템으로의 접근 시도가 가능한 취약점 존재 |

||||

| 조치 방법 | <모든 접속을 일단 차단(deny)하고, 신뢰하는 IP만 허용(allow)"하는 방식을 적용> 1. 모든 접속 차단 설정 echo"ALL: ALL">> /etc/hosts.deny 2. 특정 관리자 IP 설정 허용 nano /etc/hosts.allow 3. 파일 하단에 다음과 같이 추가 sshd: [관리자_IP_주소] |

||||

| 코드 | U-29 | 위험도 | 하 | 분류 | 파일 및 디렉토리 관리 |

| 항목 | hosts.lpd파일 소유자 및 권한 설정 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : 파일의 소유자가 root이고 Other에 쓰기 권한이 부여되어 있지 않는 경우 ◆ 취약 : 파일의 소유자가 root가 아니고 Other에 쓰기 권한이 부여되어 있는 경우 |

||||

| 현황 | /etc/hosts.lpd 미사용(없음) | ||||

| 조치 방법 | 현 상태 유지 | ||||

| 코드 | U-30 | 위험도 | 중 | 분류 | 파일 및 디렉토리 관리 |

| 항목 | UMASK 설정 관리 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : UMASK 값이 022 이하로 설정된 경우 ◆ 취약 : UMASK 값이 022 이하로 설정되지 않은 경우 |

||||

| 현황 | umask; grep -i "umask" /etc/profile /etc/bashrc /etc/login.defs 2>/dev/null 위 명령어를 통해 확인했을때 시스템 기본 설정이 잘 되어 있음을 확인 |

||||

| 조치 방법 | 조직 기준(예: 022 또는 027)에 맞게 /etc/profile 등에 설정 권장 | ||||

| 코드 | U-31 | 위험도 | 중 | 분류 | 파일 및 디렉토리 관리 |

| 항목 | 홈 디렉토리 소유자 및 권한 설정 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : 홈 디렉터리 소유자가 해당 계정이고, 일반 사용자 쓰기 권한이 제거된 경우 ◆ 취약 : 홈 디렉터리 소유자가 해당 계정이 아니고, 일반 사용자 쓰기 권한이 부여된 경우 |

||||

| 현황 | /home 최상위에서 other-write 홈 디렉터리 미검출 | ||||

| 조치 방법 | 현 상태 유지(개별 권한 700/750 권장) | ||||

| 코드 | U-32 | 위험도 | 중 | 분류 | 파일 및 디렉토리 관리 |

| 항목 | 홈 디렉토리로 지정한 디렉토리의 존재 관리 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : 홈 디렉터리가 존재하지 않는 계정이 발견되지 않는 경우 ◆ 취약 : 홈 디렉터리가 존재하지 않는 계정이 발견된 경우 |

||||

| 현황 | grep -E "man|lp|news|www-data" /etc/passwd 위 명령어를 사용했을때 모든 계정(man, lp, news, www-data)의 마지막 부분이 **/usr/sbin/nologin**으로 설정되어 있음 |

||||

| 조치 방법 | 서비스 계정 특성인지 확인 후 홈 생성/경로 수정/로그인 제한 적용 | ||||

| 코드 | U-33 | 위험도 | 하 | 분류 | 파일 및 디렉토리 관리 |

| 항목 | 숨겨진 파일 및 디렉토리 검색 및 제거 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : 디렉터리 내 숨겨진 파일을 확인하여, 불필요한 파일 삭제를 완료한 경우 ◆ 취약 : 디렉터리 내 숨겨진 파일을 확인하지 않고, 불필요한 파일을 방치한 경우 |

||||

| 현황 | 공용 디렉토리를 검사한 결과 특이사항 발견되지 않음(의심스러운 파일 및 백도어 항목 존재 X) | ||||

| 조치 방법 | 운영 정책에 따라 수동 확인 | ||||

| 코드 | U-34 | 위험도 | 상 | 분류 | 서비스 관리 |

| 항목 | Finger 서비스 비활성화 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : Finger 서비스가 비활성화 되어 있는 경우 ◆ 취약 : Finger 서비스가 활성화 되어 있는 경우 |

||||

| 현황 | port_listen_match=False 설정 확인 | ||||

| 조치 방법 | 현 상태 유지(미사용 서비스는 계속 비활성 유지) | ||||

| 코드 | U-35 | 위험도 | 상 | 분류 | 서비스 관리 |

| 항목 | 공유 서비스에 대한 익명 접근 제한 설정 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : 공유 설정 파일에서 익명 접근(anonymous)을 제한하고 있는 경우 ◆ 취약 : 익명 접근을 허용하거나, 접근 제어 없이 모든 사용자에게 공유된 경우 |

||||

| 현황 | 서버 확인 결과 /etc/exports파일이 존재하지 않으며, NFS 서비스가 비활성화되어 있어 익명 접근이 불가함을 확인 |

||||

| 조치 방법 | 현 상태 유지 | ||||

| 코드 | U-36 | 위험도 | 상 | 분류 | 서비스 관리 |

| 항목 | r 계열 서비스 비활성화 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : r 계열 서비스가 비활성화 되어 있는 경우 ◆ 취약 : r 계열 서비스가 활성화 되어 있는 경우 |

||||

| 현황 | port_listen_match=False | rsh/rlogin/rexec 포트(512/513/514) 점검 | ||||

| 조치 방법 | 현 상태 유지(미사용 서비스는 계속 비활성 유지) | ||||

| 코드 | U-37 | 위험도 | 상 | 분류 | 서비스 관리 |

| 항목 | crontab 설정파일 권한 설정 미흡 | ||||

| 진단 결과 | 취약 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : 1. 파일:/etc/crontab및 /etc/cron.d/*파일의 소유자가 root이고, 권한이 640이하인 경우 2. 디렉토리:/etc/cron.d, /etc/cron.daily등 관련 디렉토리의 소유자가 root이고, 권한이 750이하인 경우 ◆ 취약 : cron 접근제어 파일 소유자가 root가 아니거나, 권한이 640 이하가 아닌 경우 or 750 이하가 아닌 경우 |

||||

| 현황 | /etc/cron.d: 권한이 **drwxr-xr-x(755)**로 설정 - 권한 과다 항목: root:root 755 /etc/cron.daily | root:root 755 /etc/cron.d |

||||

| 조치 방법 | 일반 사용자가 cron설정 내용을 들여다보거나 접근하지 못하도록 권한을 강화 1. cron 관련 디렉토리 권한 변경 chmod 700 /etc/cron.d 2. 추가 관련 디렉토리도 함께 조치 chmod 700 /etc/cron.daily /etc/cron.hourly /etc/cron.monthly /etc/cron.weekly |

||||

| 코드 | U-38 | 위험도 | 상 | 분류 | 서비스 관리 |

| 항목 | DoS 공격에 취약한 서비스 비활성화 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : Dos 공격에 취약한 echo, discard, daytime, chargen 서비스가 비활성화 된 경우 ◆ 취약 : Dos 공격에 취약한 echo, discard, daytime, chargen 서비스 활성화 된 경우 |

||||

| 현황 | port_listen_match=False | echo(7)/discard(9)/daytime(13)/chargen(19) 포트 점검 | ||||

| 조치 방법 | 현 상태 유지(미사용 서비스는 계속 비활성 유지) | ||||

| 코드 | U-39 | 위험도 | 상 | 분류 | 서비스 관리 |

| 항목 | 불필요한 NFS 서비스 비활성화 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호: NFS 서비스 관련 데몬이 비활성화 되어 있는 경우 ◆ 취약: NFS 서비스 관련 데몬이 활성화 되어 있는 경우 |

||||

| 현황 | port_listen_match=False 설정 확인 | ||||

| 조치 방법 | 현 상태 유지(미사용 서비스는 계속 비활성 유지) | ||||

| 코드 | U-40 | 위험도 | 상 | 분류 | 서비스 관리 |

| 항목 | NFS 접근 통제 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : NFS 서비스를 사용하지 않거나, 사용 시 everyone 공유를 제한한 경우 ◆ 취약 : NFS 서비스를 사용하고 있고, everyone 공유를 제한하지 않은 경우 |

||||

| 현황 | NFS 미사용 정황 | ||||

| 조치 방법 | 현 상태 유지 | ||||

| 코드 | U-41 | 위험도 | 상 | 분류 | 서비스 관리 |

| 항목 | 불필요한 automountd 제거 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : automountd 서비스가 비활성화 되어 있는 경우 ◆ 취약 : automountd 서비스가 활성화 되어 있는 경우 |

||||

| 현황 | autofs 미사용 정황 | ||||

| 조치 방법 | 현 상태 유지 | ||||

| 코드 | U-42 | 위험도 | 상 | 분류 | 서비스 관리 |

| 항목 | 불필요한 RPC 서비스 비활성화 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : 불필요한 RPC 서비스가 비활성화 되어 있는 경우 ◆ 취약 : 불필요한 RPC 서비스가 활성화 되어 있는 경우 |

||||

| 현황 | rpcbind 미사용 정황 | ||||

| 조치 방법 | 현 상태 유지 | ||||

| 코드 | U-43 | 위험도 | 상 | 분류 | 서비스 관리 |

| 항목 | NIS, NIS+ 점검 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : NIS 서비스가 비활성화 되어 있거나, 필요 시 NIS+를 사용하는 경우 ◆ 취약 : NIS 서비스가 활성화 되어 있는 경우 |

||||

| 현황 | port_listen_match=False | NIS 관련 서비스/포트 점검 | ||||

| 조치 방법 | 현 상태 유지(미사용 서비스는 계속 비활성 유지) | ||||

| 코드 | U-44 | 위험도 | 상 | 분류 | 서비스 관리 |

| 항목 | tftp, talk 서비스 비활성화 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : tftp, talk, ntalk 서비스가 비활성화 되어 있는 경우 ◆ 취약 : tftp, talk, ntalk 서비스가 활성화 되어 있는 경우 |

||||

| 현황 | port_listen_match=False 설정 확인 | ||||

| 조치 방법 | 현 상태 유지(미사용 서비스는 계속 비활성 유지) | ||||

| 코드 | U-45 | 위험도 | 상 | 분류 | 서비스 관리 |

| 항목 | 메일 서비스 버전 점검 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 :메일 서비스(SMTP)를 사용하지 않거나, 최신 버전의 패치가 적용된 경우 ◆ 취약 :메일 서비스를 사용 중이며, 보안 패치가 적용되지 않은 구버전인 경우 |

||||

| 현황 | 메일 서버를 사용하지 않아 해당사항 X | ||||

| 조치 방법 | 현 상태 유지 | ||||

| 코드 | U-46 | 위험도 | 상 | 분류 | 서비스 관리 |

| 항목 | 일반 사용자의 메일 서비스 실행 방지 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : SMTP 서비스 미사용 또는, 일반 사용자의 Sendmail 실행 방지가 설정된 경우 ◆ 취약 : SMTP 서비스 사용 및 일반 사용자의 Sendmail 실행 방지가 설정되어 있지 않은 경우 |

||||

| 현황 | 메일 서버를 사용하지 않아 해당사항 X | ||||

| 조치 방법 | 현 상태 유지 | ||||

| 코드 | U-47 | 위험도 | 상 | 분류 | 서비스 관리 |

| 항목 | 스팸 메일 릴레이 제한 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : SMTP 서비스를 사용하지 않거나 릴레이 제한이 설정되어 있는 경우 ◆ 취약 : SMTP 서비스를 사용하며 릴레이 제한이 설정되어 있지 않은 경우 |

||||

| 현황 | 메일 서버를 사용하지 않아 해당사항 X | ||||

| 조치 방법 | 현 상태 유지 | ||||

| 코드 | U-48 | 위험도 | 중 | 분류 | 서비스 관리 |

| 항목 | expn, vrfy 명령어 제한 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : SMTP 서비스의 EXPN, VRFY 명령어가 제한되어 있는 경우 ◆ 취약 : SMTP 서비스의 EXPN, VRFY 명령어가 제한되어 있지 않은 경우 |

||||

| 현황 | 서버 내 SMTP(Postfix, Sendmail 등) 서비스가 설치되어 있지 않으며, 관련 포트(25번)가 비활성화되어 있음을 확인하였음. | ||||

| 조치 방법 | 현 상태 유지 | ||||

| 코드 | U-49 | 위험도 | 상 | 분류 | 서비스 관리 |

| 항목 | DNS 보안 버전 패치 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : DNS 서비스를 사용하지 않거나 주기적으로 패치를 관리하고 있는 경우 ◆ 취약 : DNS 서비스를 사용하며 주기적으로 패치를 관리하고 있지 않는 경우 [취약점이 존재하지 않는 버전] 8.4.6, 8.4.7, 9.2.8-P1, 9.3.4-P1, 9.4.1-P1, 9.5.0a6 |

||||

| 현황 | DNS 서버를 운영하지 않기 때문에 해당사항 X | ||||

| 조치 방법 | DNS 사용 시 최신 보안 패치 적용(패키지 업데이트) 및 CVE 점검 | ||||

| 코드 | U-50 | 위험도 | 상 | 분류 | 서비스 관리 |

| 항목 | DNS Zone Transfer 설정 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : DNS 서비스 미사용 또는, Zone Transfer를 허가된 사용자에게만 허용한 경우 ◆ 취약 : DNS 서비스를 사용하며 Zone Transfer를 모든 사용자에게 허용한 경우 |

||||

| 현황 | DNS 서버를 운영하지 않기 때문에 해당사항 X | ||||

| 조치 방법 | Zone Transfer(allow-transfer) 제한 여부 점검 | ||||

| 코드 | U-51 | 위험도 | 중 | 분류 | 서비스 관리 |

| 항목 | DNS 서비스의 취약한 동적 업데이트 설정 금지 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 :DNS 서비스를 미사용하거나, 동적 업데이트가 허용되지 않은 경우 ◆ 취약 : DNS 서비스를 사용하며, 모든 호스트에 동적 업데이트를 허용하는 경우 |

||||

| 현황 | 서버 내 DNS 서비스(BIND, named 등)가 설치되어 있지 않으며, 관련 프로세스가 실행 중이지 않음을 확인하였음. | ||||

| 조치 방법 | 현 상태 유지 | ||||

| 코드 | U-52 | 위험도 | 중 | 분류 | 서비스 관리 |

| 항목 | Telnet 서비스 비활성화 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 :Telnet 서비스를 사용하지 않거나, 비활성화되어 있는 경우 ◆ 취약 : Telnet 서비스를 사용하고 있는 경우 |

||||

| 현황 | 서버 내 Telnet 프로세스가 존재하지 않으며, 서비스 포트(23번)가 닫혀 있음을 확인하였음. (SSH 등 안전한 원격 접속 수단만 사용 중) | ||||

| 조치 방법 | 현 상태 유지 | ||||

| 코드 | U-53 | 위험도 | 하 | 분류 | 서비스 관리 |

| 항목 | FTP 서비스 정보 노출 제한 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : FTP 접속 시 나타나는 배너(Banner) 메시지에서 서버 버전 및 OS 정보가 노출되지 않도록 설정되어 있거나, FTP 서비스를 사용하지 않는 경우 ◆ 취약 :FTP 접속 시 서버의 종류, 버전, 운영체제 정보 등이 포함된 시스템 배너가 외부로 노출되는 경우. |

||||

| 현황 | FTP 서비스를 사용하지 않음 |

||||

| 조치 방법 | 현 상태 유지 | ||||

| 코드 | U-54 | 위험도 | 중 | 분류 | 서비스 관리 |

| 항목 | 암호화되지 않는 FTP 서비스 비활성화 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : 보안이 취약한 일반 FTP(Port 21) 서비스를 비활성화했거나, 암호화 전송을 지원하는 SFTP 또는 FTPS를 사용하는 경우 ◆ 취약 :암호화되지 않은 일반 FTP 서비스가 활성화되어 운영 중인 경우 |

||||

| 현황 | FTP 서비스를 사용하지 않음 | ||||

| 조치 방법 | 현 상태 유지 | ||||

| 코드 | U-55 | 위험도 | 중 | 분류 | 서비스 관리 |

| 항목 | FTP 계정 Shell 제한 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : ftp 계정에 /bin/false 쉘이 부여되어 있는 경우 ◆ 취약 : ftp 계정에 /bin/false 쉘이 부여되지 않은 경우 |

||||

| 현황 | FTP 서비스를 사용하지 않음 | ||||

| 조치 방법 | 현 상태 유지 | ||||

| 코드 | U-56 | 위험도 | 하 | 분류 | 서비스 관리 |

| 항목 | FTP 서비스 접근 제어 설정 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 :FTP 접속을 허용할 IP/Host를 제한했거나, FTP 서비스를 사용하지 않는 경우 ◆ 취약 : 접근 제어 설정 없이 모든 곳에서 FTP 접속이 가능한 경우 |

||||

| 현황 | FTP 서비스를 사용하지 않음 | ||||

| 조치 방법 | 현 상태 유지 | ||||

| 코드 | U-57 | 위험도 | 중 | 분류 | 서비스 관리 |

| 항목 | Ftpusers 파일 설정 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : FTP 서비스가 비활성화 되어 있거나, 활성화 시 root 계정 접속을 차단한 경우 ◆ 취약 : FTP 서비스가 활성화 되어 있고, root 계정 접속을 허용한 경우 |

||||

| 현황 | FTP 서비스를 사용하지 않음 | ||||

| 조치 방법 | 현 상태 유지 | ||||

| 코드 | U-58 | 위험도 | 중 | 분류 | 서비스 관리 |

| 항목 | 불필요한 SNMP 서비스 구동 점검 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : SNMP 서비스를 사용하지 않는 경우 ◆ 취약 : SNMP 서비스를 사용하는 경우 |

||||

| 현황 | SNMP 서비스를 사용하지 않음 | ||||

| 조치 방법 | 현 상태 유지 | ||||

| 코드 | U-59 | 위험도 | 상 | 분류 | 서비스 관리 |

| 항목 | 안전한 SNMP 버전 사용 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : SNMP 서비스를 사용하지 않거나, 보안 기능이 강화된 SNMP v3를 사용하는 경우 ◆ 취약 : 보안에 취약한 SNMP v1, v2를 사용하는 경우 |

||||

| 현황 | SNMP 서비스를 사용하지 않음 | ||||

| 조치 방법 | 현 상태 유지 | ||||

| 코드 | U-60 | 위험도 | 중 | 분류 | 서비스 관리 |

| 항목 | SNMP Community String 복잡성 설정 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : SNMP Community 이름이 public, private 이 아닌 경우 ◆ 취약 : SNMP Community 이름이 public, private 인 경우 |

||||

| 현황 | SNMP 서비스를 사용하지 않음 | ||||

| 조치 방법 | 현 상태 유지 | ||||

| 코드 | U-61 | 위험도 | 상 | 분류 | 서비스 관리 |

| 항목 | SNMP Access Control 설정 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : SNMP 서비스를 미사용하거나, Community String이 복잡하게 설정되고 접근 제어(ACL)가 적용된 경우 ◆ 취약 : SNMP Community String이 public, private등 기본값이거나 접근 제어가 없는 경우 |

||||

| 현황 | SNMP 서비스를 사용하지 않음 | ||||

| 조치 방법 | 현 상태 유지 | ||||

| 코드 | U-62 | 위험도 | 하 | 분류 | 서비스 관리 |

| 항목 | 로그인 시 경고 메시지 설정 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : 서버 및 Telnet 서비스에 로그온 메시지가 설정되어 있는 경우 ◆ 취약 : 서버 및 Telnet 서비스에 로그온 메시지가 설정되어 있지 않은 경우 |

||||

| 현황 | 배너 파일 존재(/etc/issue, issue.net, motd 중 일부) | ||||

| 조치 방법 | 배너에 '무단접속 금지/모니터링' 문구 포함 권장 | ||||

| 코드 | U-63 | 위험도 | 중 | 분류 | 서비스 관리 |

| 항목 | sudo 명령어 접근 관리 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 :sudoers파일에 권한이 필요한 사용자만 등록되어 있고, 권한 할당 정책이 적절한 경우 ◆ 취약 : 불필요한 사용자가 sudo권한을 가지고 있거나, 보안상 취약한 설정이 존재하는 경우 |

||||

| 현황 | /etc/sudoers파일 확인 결과, root 및 허가된 그룹(%admin, %sudo) 외에 불필요한 사용자 권한 할당이 없으며, 모든 권한 행사에 패스워드 인증이 강제되어 있음을 확인 |

||||

| 조치 방법 | 현재 적절한 권한 관리가 이루어지고 있으므로 별도의 조치 사항 없음 |

||||

| 코드 | U-64 | 위험도 | 상 | 분류 | 패치 관리 |

| 항목 | 주기적 보안 패치 및 벤더 권고사항 적용 | ||||

| 진단 결과 | 취약 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : 패치 적용 정책을 수립하여 주기적으로 패치를 관리하고 있는 경우 ◆ 취약 : 패치 적용 정책을 수립하지 않고 주기적으로 패치관리를 하지 않는 경우 |

||||

| 현황 | - apt, coreutils, apparmor, cryptsetup등 보안과 직결된 핵심 패키지들이 upgradable(업데이트 가능)상태로 방치되어 있음 - 공격자가 해당 취약점을 이용해 시스템 권한을 획득하거나 보안을 우회할 가능성 존재 |

||||

| 조치 방법 | 최신 보안 패치를 모두 적용하여 시스템을 최신 상태로 유지 => 패키지 리스트 업데이트 및 업그레이드 수행 apt update && apt upgrade -y |

||||

| 코드 | U-65 | 위험도 | 중 | 분류 | 로그 관리 |

| 항목 | NTP 및 시작 동기화 설정 | ||||

| 진단 결과 | 취약 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : NTP 서비스가 활성화되어 외부 타임 서버와 동기화되고 있는 경우 ◆ 취약 : NTP 서비스를 사용하지 않거나, 동기화가 이루어지지 않아 서버 시간이 다른 경우 |

||||

| 현황 | NTP 서비스는 활성화(active)되어 있으나, 외부 타임 서버와의 동기화 상태 확인 결과 'System clock synchronized: no'로 실시간 동기화가 이루어지지 않고 있음 | ||||

| 조치 방법 | <systemd-timesyncd 재설정> 1. 동기화 서버 설정 확인 및 수정 nano /etc/systemd/timesyncd.conf 2. 파일 안의 [Time]섹션 아래에 있는 NTP=주석을 풀고 다음과 같이 입력 NTP=pool.ntp.org 3. 서비스 재시작 및 강제 동기화 systemctl restart systemd-timesyncd 4. 결과 확인 timedatectl status 5. System clock synchronized: yes 확인 |

||||

| 코드 | U-66 | 위험도 | 중 | 분류 | 로그 관리 |

| 항목 | 정책에 따른 시스템 로깅 설정 | ||||

| 진단 결과 | 양호 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : 로그 기록 설정(rsyslog.conf등)이 정책에 따라 적절히 설정된 경우 ◆ 취약 : 로그 기록 설정이 되어 있지 않거나, 주요 로그 파일이 생성되지 않는 경우 |

||||

| 현황 | rsyslog서비스가 정상 실행 중이며, /etc/rsyslog.conf설정 확인 결과 커널 및 시스템 로그, 인증 로그 등이 적절한 권한(0640)으로 기록되도록 설정되어 있음을 확인 | ||||

| 조치 방법 | 현재 표준 가이드라인에 부합하는 로깅 정책이 적용되어 있으므로 추가 조치 불필요 | ||||

| 코드 | U-67 | 위험도 | 중 | 분류 | 로그 관리 |

| 항목 | 로그 디렉터리 소유자 및 권한 설정 | ||||

| 진단 결과 | 취약 | ||||

| 기준 | 【진단기준】 ---------------------------------------------------------------------------------------------- ◆ 양호 : 로그 디렉터리의 소유자가 root(또는 syslog)이고, 권한이 755 이하인 경우 ◆ 취약 : 로그 디렉터리 소유자가 root가 아니거나, 타인에게 쓰기 권한(777 등)이 있는 경우 |

||||

| 현황 | /var/log디렉터리의 권한 확인 결과 775(drwxrwxr-x)로 설정되어 있음. 그룹 사용자(syslog 외 그룹원 포함 가능성)에게 로그 디렉터리 내의 파일을 임의로 삭제하거나 변경할 수 있는 위험 존재 | ||||

| 조치 방법 | <가장 권장되는 보안 설정인 755(관리자만 쓰기 가능)로 변경> 1. 디렉토리 권한 변경 명령어 입력 chmod 755 /var/log 2. 조치 확인 ls -ld /var/log 3. 결과가 drwxr-xr-x로 나오면 [양호] |

||||

'프로젝트 구축 Infrastructure' 카테고리의 다른 글

| 보안 시스템 고도화 (Web Squid -> 개발 pc gitlab을 통한 blacklist domain 관리) (0) | 2026.01.12 |

|---|---|

| MGT (PMS Server) -> WAPT (0) | 2026.01.12 |

| NDLP -> ICAP 서버 구축 및 연동 (0) | 2026.01.11 |

| Opensense web squid - https (0) | 2026.01.11 |

| Opensense web squid - http (0) | 2026.01.11 |